Scan de l'état de l'art des technologies d'identification par fréquence radio, appliquées en sécurité électronique...

Les technologies de RFID trouvent aujourd’hui de plus en plus d’applications, encore insoupçonnées il y a quelques années. Elles représentent une tendance forte à surveiller de près. A l’heure de la communication entre les machines (M2M) et des exigences croissantes de traçabilité, ajouter une information numérique aux objets devient de plus en plus utile. De fait, les tags utilisés sont amenés à remplacer les codes à barres, la lecture humaine étant remplacée par la réception des informations radio. Comme de plus en plus souvent aujourd’hui, les applications en sécurité trouvent d’autres usages dans des domaines connexes.

Une technologie jeune

Le principe est simple et aujourd’hui bien connu. Il s’agit de la lecture des informations contenues dans une puce reliée à une petite antenne insérée dans un badge ou un tag, au moyen d’antennes de forte puissance. Celles-ci vont exciter le badge, lui transmettre de l’énergie par induction. En retour le badge émet un signal codé par la puce, qui est capté par l’antenne du lecteur puis analysé. Plusieurs fréquences et puissances sont utilisées. Plus la fréquence est élevée, plus l’information est transmise rapidement, et moins le signal sera traversant. D’où l’utilisation d’énergies plus élevées. Les champs radio pouvant être de grande portée, plusieurs tags peuvent être lus simultanément. Pour éviter les erreurs de lecture, des algorithmes d’anticollision, par inhibition sélective et temporaire des marqueurs, sont utilisés.

Une légende dit qu’il aurait été demandé de concevoir un système pour que des chiens de garde, lâchés la nuit dans le Pentagone, puissent ouvrir eux-mêmes les portes avec leurs colliers. Plus vraisemblablement, on a d’abord recherché un système d’identification bon marché plus fiable que les codes barres, et à ne pas avoir de contact lors de la lecture de puces par des antennes radio. Les premiers vrais identifiants de RFID on été produits par la société Flag en 1986. Il s’agissait d’un simple circuit bouchon, actif en 433 MHz. Ensuite, sont arrivés quelques précurseurs, comme Matra et Nedap, qui a sorti les premières étiquettes. Certains standards ont émergé grâce à des fournisseurs de puces comme HID. En décembre 2004 a été publié le nouveau standard EPC UHF Gen 2, qui permet une bien meilleure fiabilité de lecture que le Gen 1 et a, depuis, vu son soutien s’élargir dans le monde entier. Classiquement, en 433 MHz, la RFID trouve aujourd’hui de nouvelles applications avec l’autorisation en 2006 en France de la bande 865-868 MHz et de puissances d’émission jusqu’à 2 W. Les étiquettes utilisées dans cette fréquence peuvent être d’un coût bien inférieur.

Les applications en sécurité

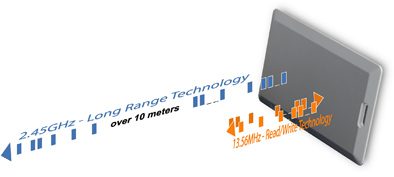

La première utilisation dans le domaine de la sécurité électronique est la lutte contre la démarque inconnue au moyen de tags jetables placés sur les articles. Le coût d’un tel tag a réservé jusqu’ici une telle protection aux articles les plus volés, c’est-à-dire les articles textiles et culturels, et certains articles spécifiques au rapport prix/volume élevé comme les produits de beauté, les lames de rasoir, les alcools ou les produits high-tech. L’utilisation de ces tags s’intègre bien souvent en plus avec une gestion et une sécurisation des stocks en amont de la surface de vente contre la démarque due au personnel. Le principe de la RFID est également au cœur de tous les badges de proximité, les fréquences et les normes employées étant différentes, 125 kHz et 13,56 MHz, et les distances de lecture bien plus courtes. Le contrôle d’accès de longue portée des véhicules ou des piétons est assuré par des systèmes puissants utilisant des badges passifs ou actifs sur la fréquence 2,45 GHz et des puissances jusqu’à 2 W permettant une lecture dans un rayon de quelques mètres, mais pouvant être soumis à des interférences entre 2 lecteurs éloignés de plusieurs dizaines de mètres.

Les passeports et cartes d’identité représentent un nouvel eldorado des technologies de RFID en sécurité. Les nouveaux passeports biométriques, qui se généralisent à la suite du mouvement initié par les autorités américaines l’imposant pour l’entrée sur leur territoire, possèdent une puce de RFID qui contient aujourd’hui une photo et, à terme, une empreinte digitale. De plus grands nombres encore pourraient être atteints s’il se vérifie que chaque billet de banque est à terme équipé d’un minuscule tag destiné à sa traçabilité.

Les freins

Le premier frein est un manque de standardisation, malgré les avancées réalisées. Si nous ne pouvons toujours pas sortir d’un supermarché en passant près d’une borne lisant tous les tags de nos produits ainsi que le numéro de notre carte de crédit, elle aussi équipée d’un tag, c’est que la mayonnaise n’a pas encore pris. Question d’œuf, arrivé avant ou après la poule : il faudrait qu’absolument tous les produits dans le Caddie, de toutes les marques, soient munis d’une puce, et que toutes ces puces soient à des standards lisibles par les bornes compatibles, quelles que soient les marques employées. Qui commence ? Le second frein est le coût : qui doit payer pour intégrer les tags dans les produits ? Le fabricant et le fournisseur doivent-il prendre cela dans leur marge ? Le consommateur est-il prêt à payer plus cher ses produits ? Le distributeur doit-il payer un premium pour de nouvelles antennes adaptées à cette nouvelle utilisation ? Est-il sûr que la technologie proposée est pérenne ? Assurément, les œufs de la mayonnaise sont en or. Dans ce contexte, le groupe Carrefour a décidé de lancer un test à grande échelle de ces technologies dans ses magasins et entrepôts, conduit entre 2006 et 2008. L’expérience en cours a déjà mis en évidence des économies considérables de temps grâce à l’augmentation de l’efficacité et à la fiabilité de la lecture. Certains fournisseurs ont été encouragés à participer à l’opération. A terme, une certification est prévue. D’autres tests à grande échelle ont eu lieu dans le monde, notamment chez Wal-Mart.

Les conséquences sur la santé de l’utilisation à grande échelle des champs de radio fréquences sont encore méconnues. Les employés des surfaces de vente et des plateformes logistiques sont les premiers concernés. Des actions de contestations, de rejet ou de boycott sont envisageables, lancées par des associations de consommateurs à l’encontre de distributeurs pionniers dans l’utilisation de la RFID. Un certain nombre d’études ont été conduites, dont les résultats divergent quant aux taux de développement de cancers. En sécurité électronique, il est plus facile de s’accommoder de solutions non standard dès lors qu’elles offrent les performances recherchées. Les conséquences sur la santé doivent être surveillées, tout autant que pour les applications non-sécuritaires.

Tendance : les lecteurs intelligents

Comme dans d’autres domaines, les terminaux lecteurs de RFID deviennent plus puissants et plus intelligents de façon autonome. A titre d’exemple, le lecteur fixe IF61 d’Intermec peut posséder un processeur Celeron M à 600 MHz, 1Go de mémoire flash et 40Go de stockage sur disque dur. Ses données sont protégées des pannes d’alimentation ou de réseau. Son intelligence embarquée lui permet de traiter les informations lues localement et de les comparer avec d’autres en mémoire, puis de générer un signal en fonction du résultat. Il est également capable de contrôler lui-même des détecteurs de présence. Il supporte également divers langages de programmations (Java, Javascript, Visual Basic .Net, ou C#.Net). Intéressé ? En fait, nous parlons ici d’un équipement de gestion des stocks… Nul doute qu’un tel lecteur puisse servir à des applications de contrôle d’accès moyennant de légères adaptations.

Tendance : les lecteurs mobiles

Les schémas actuels de projection des technologies de RFID concernent classiquement la lecture de marqueurs mobiles à proximité de bornes fixes. Mais, à l’inverse, il est tout à fait possible de lire des tags fixes avec des lecteurs mobiles. Un quartier très commerçant de Tokyo, Ginza, a été équipé, dans le cadre du projet Tokyo Ubiquitous Project en janvier 2007, d’une dizaine de milliers de tags incorporant des informations situationnelles commerciales ou de cartographie. Et ce sont des lecteurs mobiles qui les détectent, interprètent et affichent les informations. D’autres applications concernent, par exemple, des systèmes de ronde, le vigile pouvant recevoir de l’information stockée sur les tags. A la RATP, l’application ASVA (pour Annonce sonore et visuelle automatique), élaborée par Balogh, permet à certaines rames de métro de disposer d’une annonce vocale des noms des stations. Ce qui est réalisé grâce à la lecture de tags situés dans les stations. Si, pour une raison ou une autre, la rame est bloquée dans un tunnel, l’annonce ne se déclenche pas.

Tendance : la RFID active

La RFID active est une technologie connexe utilisant des badges actifs et d’autres fréquences permettant parfois des déploiements à relativement grande échelle permettant de localiser par triangulation un émetteur avec précision et en temps réel (RTLS). Les protocoles ZigBee et WiMax sont les plus utilisés en urbain pour de la localisation. En local, le WiFi trouve une nouvelle application. Si la question de l’autonomie de ces tags vient immédiatement à l’esprit en cas d’émission continue, les développements en cours dans le domaine des batteries laissent augurer une grande durée de vie à terme de ces tags, munis de batteries miniaturisées à nanotubes. Pour l’instant, les applications concernent surtout la localisation de personnes ou véhicules, en entreprise ou en milieu hospitalier, l’identifiant émettant un signal intermittent pendant jusqu’à 5 à 7 ans.

La RFID active WiFi utilise des puces émettrices sur les mêmes fréquences que les réseaux WiFi. Ainsi, les mêmes infrastructures peuvent être partagées. Cela peut poser certains problèmes de confidentialité et de respect des infrastructures privées. Le WiMax encadre des connexions à haut débit sur les ondes hertziennes, et est de plus en plus utilisé en vidéosurveillance urbaine, de façon à éviter les travaux d’infrastructures. Le WiMax est parfois comparé à un WiFi de longue portée (jusqu’à plusieurs dizaines de km). ZigBee est le petit nom du protocole auto-adaptatif de communication radio normalisé en IEE 802.15.4, sans licence sur la fréquence 2,4 GHz, pour des réseaux de type Mesh. Il s’agit d’une technologie ouverte et interopérable, peu coûteuse et économe en énergie, qui est en train d’être expérimentée au cœur de plusieurs projets de localisation urbaine. En domotique, Siemens utilise ce protocole pour son système sans fil Apogee. ZigBee est en démarrage depuis assez longtemps, et de nombreux professionnels considèrent que son heure est venue.

Tendance : RFID + M2M

Même si le M2M peut très bien se passer de RFID, on parlait beaucoup de RFID au dernier M2M Forum, début octobre. Les deux concepts ont tout pour se plaire et coexister harmonieusement. Deux équipements peuvent très simplement communiquer une information légère en RFID à l’intérieur d’un champ couvert, ce champ pouvant être relativement grand avec la RFID active. Le développement exponentiel du M2M actuellement représente un des facteurs de croissance de la RFID. En sécurité, les applications se rencontreront surtout en mobilité, l’équipement mobile pouvant être identifiant et/ou lecteur.

Tendance : RFID chipless

La RFID sans puce vise à remplacer le code-barres. Il s’agit, en quelque sorte, de l’impression d’un tag passif directement sur les articles. Un des buts est une réduction drastique des coûts des tags, jusqu’au niveau du centime d’euro. Si les applications directement visées sont en distribution et logistique des produits, souvenons-nous que certains systèmes de contrôle d’accès utilisaient des badges avec code-barres. Peut-être verrons-nous bientôt des imprimantes de badges de contrôle d’accès imprimer le tag sur un simple morceau de plastique sans antenne ni puce ?

30 000 VIP badgés pour une cérémonie

Pour illustrer les problématiques du contrôle d’accès VIP, citons par exemple la sécurisation des festivités à l’occasion des opérations de transfert de propriété de Macao du Portugal à la Chine. Tous les chefs d’Etat de la planète étaient invités, tous étant des cibles potentielles, ainsi que 30 000 personnalités au total, l’immense majorité étant inconnue des services de sécurité, incapables de gérer une telle situation de façon classique. Il était également hors de question de contraindre ces personnalités VIP d’une quelconque manière. La solution est passée par des badges HyperX de Balogh remis aux personnalités et placés dans leurs poches, lus dans toutes les positions par des lecteurs discrets placés dans les plafonds. Lors de leur arrivée, les personnalités étaient reconnues par leurs badges, leur photo apparaissant sur un moniteur devant les gardes qui étaient ainsi capables de comparer et confirmer l’identité. De même, il était impossible à une personne sans badge d’entrer avec un groupe sans être repérée. Un total de 30 000 badges et 150 lecteurs pour environ une cinquantaine de points de contrôle, en entrée comme en sortie. Les plus grandes difficultés ont, en fait, été rencontrées lors de la collecte des informations et des photos, et pour l’envoi sécurisé des badges aux bonnes personnes.

Des milliers d’enfants tagués à LegoLand

Au Danemark, se trouve le célèbre parc d’attraction LegoLand, où les Danois apprécient particulièrement d’amener leurs enfants. 1,6 million de visiteurs parcourent les 250 000 m² du parc chaque année, et 1600 enfants étaient temporairement perdus chaque saison. Outre l’impact négatif sur l’ambiance du parc, chaque disparition temporaire coûtait une heure-homme au parc. Afin d’assurer aux parents des moments de totale détente sans le stress de la surveillance des bambins, et de laisser à ceux-ci une plus grande autonomie à l’intérieur du parc, il a été décidé de proposer aux parents d’équiper leurs garnements de tags RFID actifs, captés par un système de localisation en temps réel par triangulation, au moyen d’un ensemble de bornes WiFi. LegoLand a investi dans une solution AeroScout et loue le système aux parents, qui reçoivent une carte munie d’une grille de segments de 10 m de côté. Ils peuvent à tout moment interroger par SMS les autorités du parc, qui leur renvoient les coordonnées du tag par SMS également. De plus, le parc collecte des données en temps réel sur les déplacements de ses petits clients et leurs attractions favorites, et peut les diriger vers des attractions avec moins d’attente, pour plus de revenus au final pour le parc et plus de satisfaction pour les clients.

Différents types de marqueurs

Trois types de tags ou marqueurs sont utilisés suivant les applications. Le tag passif est le plus courant et le plus économique. Il va être alimenté et lu à la demande de l’antenne, et ne fait que réagir aux sollicitations. Les badges actifs s’apparentent à des télécommandes radio, déclenchées par appui sur un contact. L’antenne assure 2 fonctions par rapport au badge : communiquer avec lui, ce qui est aisé, et le télé-alimenter, ce qui est le plus difficile. A la différence des badges actifs et passifs, les badges semi-passifs sont alimentés en permanence par une batterie, et peuvent être lus par une antenne sur sollicitation de façon classique. Leur alimentation leur permet d’acquérir des données entre deux interrogations, et leur donne des temps de réponse plus courts que pour des tags passifs.

Le marché

Les statistiques portant sur la RFID ne distinguent pas les applications en sécurité des autres. Au total, le marché des transpondeurs a approché 1 Md $ en 2006 pour 1,2 Md d’unités, avec une croissance annuelle de 24% prévue pour 2007 et 2008. S’il se répartit actuellement sur environ 3 tiers entre Europe, Etats-Unis et Asie, la part de l’Asie devrait monter autour de 40% des ventes en 2008, et autour de 50% en volumes. Le marché global de la RFID tourne actuellement autour de 5 Mds $ et devrait approcher les 27 Md $ en 2017. A noter que le marché chinois est celui qui présente les plus fortes perspectives de croissance. Tout système de sécurité développé en Europe et pouvant un jour être commercialisé en Chine pourrait bénéficier de l’intégration de la lecture RFID dans ses caractéristiques.

Sources : filrfid.org / Venture Data Corporation et RFID Ltd.

Les évènements du marché

Le gouvernement a annoncé l’ouverture d’un Centre national de le RFID d’ici à 2010. Il aura pour but de soutenir les PME du marché, et encouragera les recherches dans le domaine en les mutualisant. Un budget de 2 M€ sur 3 ans sera alloué à l’opération, sous la directive du secrétariat d’Etat chargé des Entreprises et du Commerce extérieur. Une nouvelle fédération professionnelle de la RFID a vu le jour. La FILRFID rassemble les acteurs du marché dans un but de promotion des technologies de RFID, de développement de leurs utilisations et d’accompagnement de projets. Elle possède un site web en .org, véritable plaque tournante de l’information sur la RFID, ainsi qu’un groupe de discussions sur Google.

Balogh : le confort en plus de la sécurité

> Xavier Leblan, Directeur Marketing de Balogh : « L’identification de proximité est une technologie très fonctionnelle et, à côté, sont apparus de vrais produits de confort, le tag pouvant être lu jusqu’à quelques mètres ou dizaines de mètres. Ces systèmes sont adaptés pour des applications d’identification en contrôle d’accès de VIP, dans les banques, les chaînes de télévision, les sièges sociaux, ainsi que dans des immeubles classés où il n’est pas possible d’installer des équipements apparents. Les entreprises clientes recherchent en plus de la sécurité, jugée nécessaire mais pas suffisante, un certain confort, comme la possibilité de rentrer rapidement à pied dans les locaux et en voiture sans sortir le badge, ainsi qu’une dimension de prestige, avec la capacité d’impressionner les visiteurs par une ouverture de porte automatique sans lecteur apparent.

Au-delà du confort, les performances de cette technologie vont jusqu’à identifier tous les badges des passagers d’un car arrivant à l’entrée d’une usine, à l’intérieur du car. Il s’agit dans ce cas de badges semi-passifs. Autre application, le contrôle d’accès des véhicules est différent de l’accès contrôlé au parking. Ce qui est recherché en plus de la sécurité, c’est une bonne fluidité des flux de véhicules aux heures de pointe, de façon à ne pas bloquer les voies publiques. Une solution rapide qui n’oblige pas à baisser la vitre pour présenter un badge devant une borne permettra cela. Les clients demandent des taux de 100% de réussite à chaque fois. Les badges et les lecteurs hyperfréquences fabriqués par Balogh garantissent ces résultats.

L’activité Sécurité de Balogh est issue du rachat en mars 1999 de l’activité HyperX de Thomson CSF. Balogh a été un des pionniers de la RFID en France, et était déjà n°1 de la RFID avant ce rachat, présent principalement sur certains segments industriels comme la construction automobile et les transports ferroviaires. Aujourd’hui, nous mettons l’accent en sécurité sur les systèmes de contrôle d’accès avec une dimension de confort, tout en proposant une gamme Top.S où les badges ne peuvent pas être lus par un autre lecteur que celui auquel ils sont nativement associés, ainsi que des lecteurs pour atmosphères explosives.

Notre système de détection antivol de PC portable comporte une puce RFID collée au PC, qui est lue simultanément au badge de l’employé portant le PC lors de sa sortie ou de son entrée. Le but recherché par les clients est une traçabilité et une information sur le voleur éventuel. Le résultat bien souvent est l’arrêt total des vols de PC. Nous avions cherché au départ à dissimuler les tags, mais en fait les clients les demandent visibles. Les lecteurs intelligents peuvent se développer sous la forme d’un lecteur portable ajouté à un PDA. Cela se fait déjà pour des applications spécifiques comme le contrôle distant et discret des badges d’employés ou de membres VIP de certains clubs. Le futur devrait surtout voir les technologies en 125 kHz disparaître au profit des technologies mieux sécurisées en 13,56 MHz. Il faudra résoudre le problème des distances de lecture trop courtes. Les produits bi-technologies devraient s’imposer, associant d’une part une technologie RFID en 2,45 GHz fonctionnelle (contrôle d’accès dans certaines zones) et confortable (contrôle d’accès des véhicules et dans certaines zones communes) et une technologie en 13,56 MHz sécurisée à lecture/écriture sur base Mifare, Legic ou iClass (contrôle d’accès aux zones très sécurisées et avec services associés). Nous savons intégrer chacune de ces technologies.

Une certaine pression sur les prix devrait également se renforcer à terme. Des technologies en 868 MHz arrivent, qui ne sont pas une révolution technologique en elles-mêmes, mais qui permettent d’utiliser des puces récemment industrialisées à des coûts très bas. Ces étiquettes ont été pensées pour des applications logistiques, et la tentation est grande de pouvoir les utiliser en contrôle d’accès. Les facteurs limitants vont alors être la saturation des bandes radio et les possibilités d’interférence entre des lecteurs voisins, même éloignés de plusieurs dizaines de mètres. Les intégrateurs devraient, de toute façon, devenir plus familiers avec ces technologies, qui devraient être de plus en plus répandues au moins pour les accès des véhicules. »

Legic : plus de services sur une carte sans contact

> Daniel Jéquier, Responsable des ventes Europe de l’Ouest de Legic Identsystem :

« Même si les technologies sont identiques, nous tenons à différencier les cartes à puce sans contact du domaine de la RFID, terme associé principalement aujourd’hui avec les applications de la technologie en logistique, gestion des produits et de la chaîne d’approvisionnement. Nous sommes fortement présents dans les pays anglo-saxons, où le terme RFID a pris une connotation défavorable auprès du grand public et de certaines associations de consommateurs, à cause de l’idée des possibles suivi et surveillance des personnes munies de badges RFID. Inversement, la carte à puce sans contact, à lecture réduite à la proximité, est seulement associée à l’idée d’identification des personnes, aujourd’hui mieux acceptée, car perçue comme utile et nécessaire. En tant que fournisseur de puces de lecture/écriture en 13,56 MHz, nous communiquons plutôt sur la possibilité d’utiliser la carte à puce sans contact pour des services variés, tels que le contrôle d’accès, le paiement électronique ou la gestion du temps, et sur les avantages de notre technologie de Master Token, qui permet de crypter les données stockées sur les badges sans utiliser de mots de passe. Pour Legic, la carte sans contact doit être fédératrice comme support d’information pour différents fournisseurs de services avec une même technologie, plutôt que d’incorporer plusieurs technologies sur une même carte. Le futur en France devrait voir une croissance importante du 13,56 MHz, quelle que soit la technologie. Le lecteur de badge peut devenir plus intelligent pour répondre aux besoins d’une installation déportée nécessitant de lui laisser plus d’autonomie. Surtout, nous prévoyons une forte croissance de la convergence entre contrôle d’accès physique et logique (sur des badges PKI par exemple) et des technologies NFC (Near Field Communications), en particulier sur les téléphones mobiles munis d’antennes et d’émulations de protocoles via des applettes en Java, qui peuvent ainsi assurer les deux fonctions de base, badge ou lecteur. Cela nous ouvre de beaux horizons. »

En savoir plus

Cet article est extrait du Magazine APS n°165 – Novembre 2007.

Pour plus d’information sur nos publications, contactez Juliette Bonk .

Commentez